Inilah Distro Linux yang sering digunakan Oleh Hacker Untuk Meretas

INFORMASI KEAMANAN LINUXMayoritas pembaca tentu pernah mendengar nama Kali Linux. Salah satu distribusi Linux yang dikembangkan oleh Offensive Security khusus untuk menjadi alat pembantu melakukan hacking. Sistem operasi berbasis Debian ini sudah terpasang lebih dari 600 aplikasi sehingga kita cukup fokus pada pekerjaan utama. Apalagi dengan didekengi oleh perusahaan yang memang memiliki fokus dibidang keamanan jaringan membuat Kali Linux semakin populer.

BackBox

BackBox Linux adalah sistem operasi berbasis Ubuntu dengan fokus pada security assesment dan penetration testing. Aplikasi-aplikasi keamanan jaringan untuk melakukan analisis jaringan, aplikasi web, dll. sudah terpasang di BackBox sejak awal. BackBox juga memiliki repositori yang cukup up to date. Versi terbarunya adalah BackBox Linux 5 yang dirilis pada bulan Juli tahun lalu.

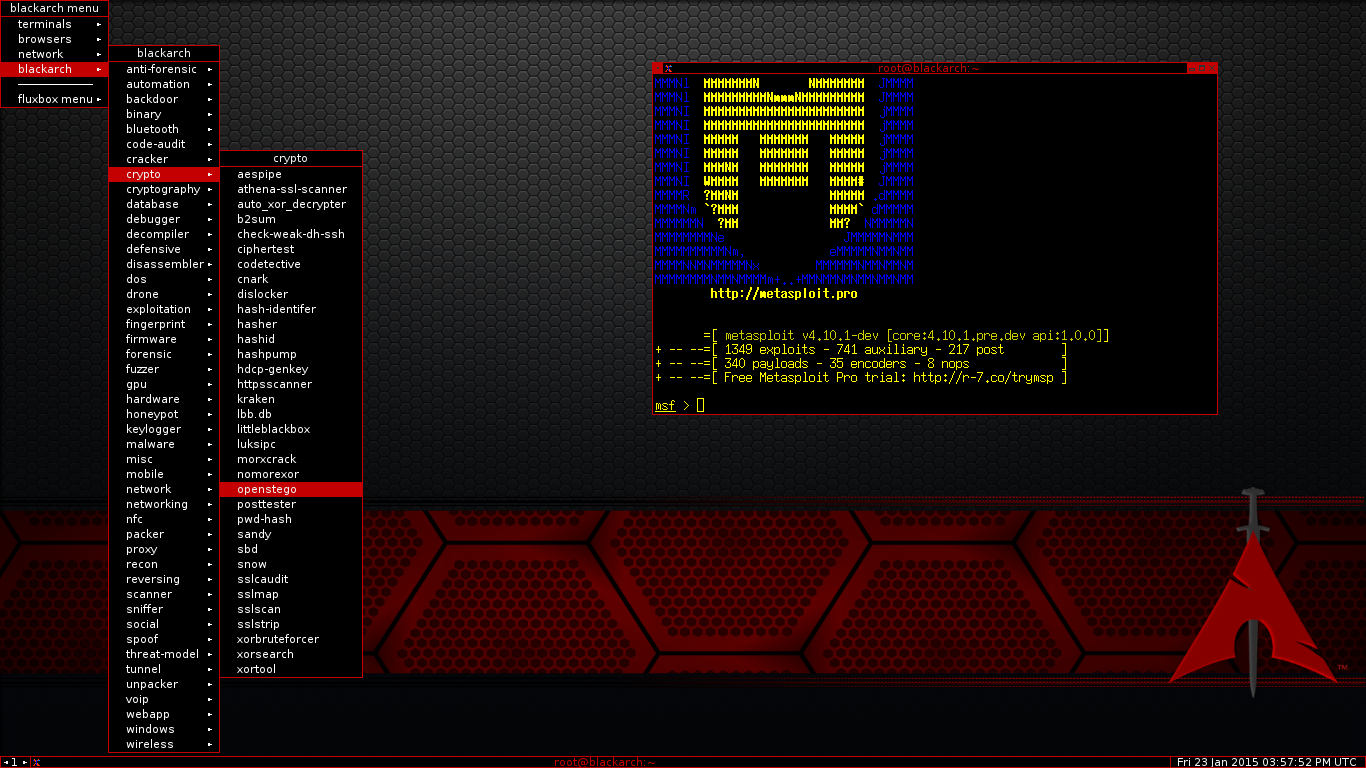

BlackArch

BlackArch merupakan distribusi turunan Arch Linux untuk security researcher dan ethical hacker. Untuk mendukungnya, repositori BlackArch menyediakan lebih dari 1400 aplikasi bantu melakukan hacking yang sudah diuji terlebih dahulu sebelumnya.

Terdapat dua versi BlackArch jika pembaca ingin mengunduhnya. Terdapat versi Live dengan ukuran 7.5GB atau bisa memakai versi Netinstall yang hanya berukuran 521MB. Versi Live merupakan versi all in one ("hampir" semua ada) dan versi Netinstall adalah versi kosongan dimana kita masih harus mengunduh aplikasi lainnya. Perbedaanya untuk versi Live kita harus mengunduh sampai selesai sebelum bisa memasangnya, tapi jika yang Netinstall kita bisa memasang sistem dasarnya dulu. Setelah sistem dasarnya terpasang kita bisa memakai sambil mengunduh aplikasi yang diperlukan.

Fedora Security Lab

Fedora Security Lab merupakan distribusi Linux yang menjadi variasi resmi Fedora. Ia memberikan lingkungan komputer yang aman untuk melakukan security auditing, forensics, system rescue juga mengajarkan metodologi pengujian sistem keamanan di kampus dan organisasi lain.

Meskipun menjadi variasi resmi Fedora, Security Lab dipelihara oleh komunitas security tester sehingga membuatnya menjadi alternatif yang sangat baik untuk dipilih.

Fedora Security Lab menggunakan Xfce sebagai Desktop Environment-nya. Ditambah dengan aplikasi wajib lain yang dibagi ke dalam kategori sebagai berikut:

- Code analysis

- Forensics

- Intrusion detection

- Network statistics

- Password tools

- Reconnaissance

- VoIP (Voice over IP)

- Web Applications Testing

- Wireless

Parrot Security OS

Parrot Security OS merupakan distro turunan Debian yang bertujuan untuk menyediakan aplikasi keamanan yang lengkap dan sistem yang terenkripsi, aman serta siap dipakai untuk terhubung ke jaringan secara rahasia.

Desktop Environment yang dipakai Parrot Security OS adalah MATE, DE yang juga dipakai oleh Linux Mint. Aplikasi yang umumnya ada di distro khusus keaman juga telah tersedia, ditambah dengan aplikasi khusus buatan Frozenbox Network, pengembang Parrot Security OS.

Pentoo Linux

Pentoo merupakan distribusi turunan Gentoo Linux khusus dibidang keamanan jaringan. Nama ini merupakan kombinasi dari penetration dan Gentoo. Pentoo memberikan sistem yang ringan dan cepat berkat penggunaan Xfce dan tentu saja karena dikembangkan di atas Gentoo.

Sayang pengembangan Pentoo mandeg sejak 2015 dan tidak ada lagi rilis setelah versi 2015.0 RC5.

ArchStrike

Satu lagi distro keamanan turunan Arch Linux setelah BlackArch. ArchStrike memberikan segala kelebihan Arch Linux dengan tambahan aplikasi khusus untuk melakukan penetration testing dan hacking. Dengan ribuan aplikasi keamanan jaringan yang dikategorikan ke dalam kelompok tertentu, ia siap menjawab segala kebutuhan keamanan kita.

Bugtraq

Bugtraq adalah salah satu distribusi Linux untuk hacking yang masih cukup aktif dikembangkan. Versi terbarunya, Black Widow tersedia dalam tiga versi yaitu dengan basis sistem Ubuntu, Debian, atau OpenSUSE. Versi Ubuntu dan Debian masing-masing memiliki enam variasi, XFCE, Gnome, dan KDE (dengan masing-masing terdiri dari 32 dan 64 bit). Sedangkan untuk OpenSUSE, hanya tersedia versi KDE.

Referensi: Codepolitan, sourceforge, darknet, wikipedia, youtube, itsfoss